うちの会社は大丈夫?セキュリティの世界的権威から学ぶ、ランサムウェアの歴史と最新事例

2024.08.06

最近「ランサムウェア」という言葉をニュース等でよく聞くようになったのではないだろうか。ランサムウェアの「ランサム」とは英語で「身代金」を意味する言葉。これと「ソフトウェア」が合わさってできた言葉が「ランサムウェア」であり、コンピュータウィルスのことを指す。

悪意もって作られたランサムウェアは、特定のデータを暗号化して人質とした上で、そのデータの持ち主に「データを戻して欲しければ、期日までに金を支払え」と、「身代金」を要求する。

昨今、これらの被害が大企業だけではなく、中小企業に広がっているという。

警察庁の発表によると、国内におけるランサムウェアの被害は、2021年には、146件、2022年には230件、2023年には197件と、2022年以降、高い水準で推移していることが分かる。(もちろんこれは報告のあったものだけである。)

独立社団法人 情報処理推進機構(IPA) が毎年出している組織向けの「情報セキュリティ10大脅威」において、『ランサムウェアによる被害』が2021年から不動の1位となっていることがわかる。業務で使っているシステムが、ある日突然、使用できなくなり、操作ができなくなった画面には脅迫文が表示される。そんな被害が悲しいことにすぐ身近で起きるのが当たり前の時代になってしまった。

もちろん、セキュリティの脅威について特定の1部分に対応しただけでは意味がないのだが、「ランサムウェアの被害にあった場合って、ウチの会社どうなってる?」という議論のきっかけになっていただければ、と。

ランサムウェアとは一体どんなものなのか。「彼を知り己を知れば百戦殆からず」と孫子もかつて言っているように、まずは敵の情報を知った上で、社内の状態について整えて体制を整えていきたいところである。

そんなランサムウェアについて、先日ヘルシンキで行われたセキュリティのカンファレンスにて行われた講演について紹介したい。

フィンランドはヘルシンキに本社を構えるサイバーセキュリティ企業 WithSecure社 が開催するカンファレンスである「SPHERE24」では600人以上の参加者が集まったのだが、このイベントの前日に、WithSecure本社にて日本人向けの会見が行われた。

その中で、同社のミッコ・ヒッポネン 主席研究員(CRO)から、ランサムウェアについてこれまでの歴史から現在の最新状況についての話があった。

その中で、同社のミッコ・ヒッポネン 主席研究員(CRO)から、ランサムウェアについてこれまでの歴史から現在の最新状況についての話があった。

ランサムウェアの歴史は1989年からはじまった。この最初の悪意あるソフトウェアは、通信販売で購入可能な医療系の教育プログラムの中に入っていた。これはフロッピーディスクの形で郵送されて広がって行った。パナマのある口座に送金をしないまま、決められた回数起動するとハードディスクが暗号化されるというものであった。

2000年代になると、新たなランサムウェアが多く登場することになる。「bitcoin」という新しい支払方法が登場したことにより、犯罪者がより安全で確実にお金をてに入れることができるようになったからである。

この頃までは、ランサムウェアは家庭のパソコンを対象にしており、「大切な家族の写真を全て暗号化した。戻してほしければbitcoinで300ドルを送金しろ」というような規模のものであったが、次第に、個人から企業へと攻撃対象が拡大していき、要求される身代金の額が高額になっていく。

企業を対象としたランサムウェアが登場したことによって、巨万の富を得たサイバー犯罪組織が出てきた。価額が10億ドルを超えるスタートアップ企業のことを「ユニコーン企業」と呼ぶが、これに準えて、ヒッポネン氏はまるで企業組織のようにサイバー犯罪を行う彼らのことを、「サイバークライムユニコーン」と呼ぶ。

彼らの資金は仮想通貨で管理され、合わせて税金も払わないので、金銭面ではとても裕福な状態である。

また、彼らは自らをブランド化し、身代金を払ったら、必ずデータを元に戻してくれるというある種の信用を確実に築いて行った。犯罪組織でありながら、さながら本当の企業のように、身代金としてのbitcoinでの支払いや、暗号化されたデータの戻し方についてフォローするためのコールセンターのような機能までランサムウェアと一緒に提供しているほどである。

彼らが時間をかけて醸成したブランド力は「身代金を払えば、確実に基に戻してくれる」という評判と共に資金の回収をより確実なものにしていく。

世界中でサイバークライムユニコーンたちが暗躍する中、2017年にこの年初めて観測されたランサムウェアによって、過去最大規模の事件が発生する。そのランサムウェアの名前が「Wannacry」である。

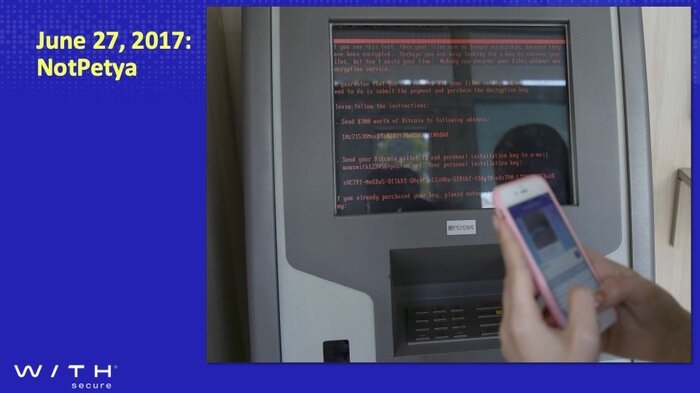

しかし、この記録はたった6週間後に別のランサムウェアに打ち破られることになる。それが「NotPetya」である。しかも、これらのランサムウェアはブランド力を持った「サイバークライムユニコーン」のものとは違って、身代金を払ってもデータの暗号化は解除されなかった。せっかくの評判を自ら崩すはずがない。それでは、これらのランサムウェアは誰によって作られたマルウェアなのか。

「Wannacry」は北朝鮮、「NotPetya」はロシアによって制作されたランサムウェアだったのだ。過去最大規模のランサムウェアの被害は国家規模のレベルで行われたサイバー犯罪ということが判明している。

2018年、ランサムウェアとして全く別のアプローチのものが出てくる「GandCrab」というアフィリエイト型のものが出てきた。ランサムウェア・アズ・ア・サービス(RaaS)とも言われるこの形態のランサムウェアは、ランサムウェアを誰でも利用できるようにしたサービスで、このサービスを利用することで、ランサムウェアに関する知識がなくても、ウィルスによる攻撃や、被害者とのコミュニケーションをするために必要なツールなどが提供されるため、悪意ある人なら誰でもランサムウェアを使うことができるようになっている。アフィリエイト型であるため、身代金の3割をサービス側が、これを使って攻撃をした発注者側は身代金の7割を手に入れることができる。という形をとっている。

2019年には、また新しい脅迫の仕方が出てきた。ランサムウェアの対策として、企業側もバックアップをとるという対策が広がってきたのだが、これに対抗するべく、「データを暗号化した。身代金を支払えば解除する」というだけではなく「身代金の支払いを拒むのであれば、そのデータを公開する」という「二重脅迫」と呼ばれる新しい手段が登場した。「Maze」というランサムウェアは通常アクセスできない「ダークウェブ」というサイバー空間にデータを公開するための「リークサイト」と呼ばれるWebサイトも合わせて用意していた。

また、社内のデータをしっかりと分析した上で脅迫するようになってきたという。簿記の情報をはじめとする経理情報を確認し、ランサムウェアにたいしての保険に加入しているのか。など、脅迫をする前に犯罪組織に在籍しているビジネスアナリストが、会社全体の状況をしっかりと分析した上で、確実に支払うことができる身代金額を設定するようになった。

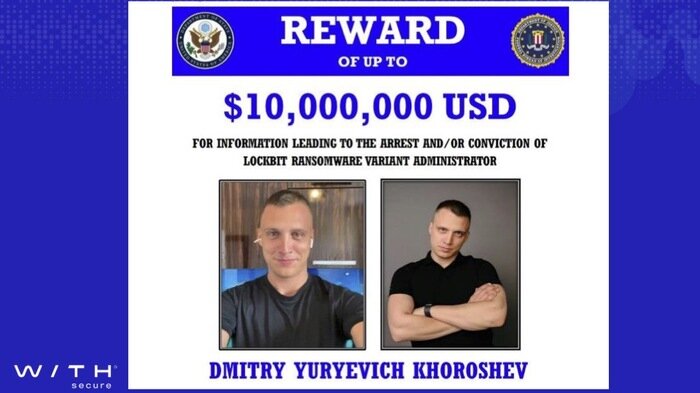

アメリカでは、天然ガスのパイプラインや食肉系の会社など、生活インフラに直結した企業もランサムウェアのターゲットになってきており、米国政府が対策に動き出した。テロリストを指名手配して、その情報提供者に報奨金を与えるというプログラムがあるが、ランサムウェアの犯罪集団がこのプログラムの対象になった。

世界的に様々な対策が進んでいるが、今見えているものは氷山の一角に過ぎない。これからも多くの犯罪グループにより、より多くの被害者が生まれ、より多くの身代金が犯罪組織の手に渡ってしまうことになるだろう。そして、これらの悪意を持って身代金を集めるソフトウェアは完全なオートメーションになっていく。

最後に、ヒッポネン氏がまとめた対策は、決して特別なものではなかった。犯罪組織から隠れることができないという前提に立ち、パッチや認証をしっかり対応すること、バックアップは復旧までしっかりテストすること、測定できないものは管理できないため、システムについてしっかり熟考した上で、ネットワークや脅威の可視化をしっかり行うことが大切である。

ヒッポネン氏の講演からもわかるように、脅威の1位となっているランサムウェアは年々進化をしており、より狡猾な方法で我々を狙ってくる。生成AIの悪用も相まって、また新たな手法でのランサムウェアによる脅威が身近に迫っている。

サイバー犯罪は組織犯罪である、という前提をしっかり認識した上で、企業はランサムウェアに対する備えを怠ってはならない。ヒッポネン氏が提言したように、システムを常に最新の状態に保ち、適切な認証を実施すること、そしてバックアップと復旧手順を確実にテストしておくことが肝要だ。加えて、ネットワークと脅威を可視化し、リスクを適切に評価・管理することが求められる。

ランサムウェアは企業の存続を脅かす重大な脅威であり、その対策は経営層を巻き込んだ全社的な取り組みでなくてはならない。サイバーセキュリティは IT 部門だけの問題ではなく、事業継続に直結する経営課題である。この認識を組織全体で共有し、日々の対策を怠ることなく、ランサムウェアに立ち向かう姿勢を示していくことが、今すべての企業に求められているのだ。